团队名称:大数据与隐私计算团队

成员介绍:刘柏嵩(教授)、严迪群(副教授)、彭成斌(副教授)、谢志军(副教授)、郑晔(讲师)、徐博文(讲师)

团队联系方式:

团队研究方向(200字左右)及主要成果:

大数据与隐私计算团队的研究方向为于将人工智能技术应用于生产过程的绿色智能化,通过AI行业领域模型优化新能源利用和管理。团队专注于生产过程的能耗评估、异常检测,以及智能制造设备的国产化改造。此外,团队在人工智能数据与模型安全领域取得突破,开发了录音来源取证技术和电子变调语音检测技术,显著提高了数据利用效率和决策效率。同时,团队还探索了半监督图像分析、弱监督点云分析以及复杂网络的核心边缘结构分析,推动了相关技术在智慧城市建设中的应用。

一、AI+5G边缘计算、工业互联网、推荐计算与网络空间安全

团队在推荐系统、绿色智能制造与双碳战略实施关键技术研发取得一系列成果,主要包括以下三个方向:

l 生产过程绿色智能

主要研究AI行业领域模型,开展对烟草生产制造的新能源利用、管理、优化研究,以及生产过程设备、系统的能耗评估、异常检测智能化模型研究与应用,通过融合大模型以及半监督学习、自动化机器学习等策略,提高生产数据的利用效率和决策效率。

l 生产过程绿色节能

主要研究基于流体力学和数字孪生的生产环境检测和通风、空调智能化模型,以及绿色节能车间、仓库绿色节能环境管理技术。

l 生产设备国产信创

主要研究智能制造和检测设备的国产信创改造前期研究,结合绿色节能技术开展相关规范标准研究与关键技术研发。

二、人工智能数据与模型安全

基于设备本底噪声估计的录音来源取证技术,对三十余款主流录音设备的平均分类准确率达到了95.53%(高于SOTA方法5个百分点)。采用主流语音编辑软件及算法工具,构建了首个包含近15万个语料的电子变调语音库。基于人工智能的电子变调语音检测技术能够有效地检测出各类电子变调的痕迹,可准确估计出电子变调语音经历的具体伪造操作。团队在IEEE ASRU’23 VoiceMOS挑战赛获得冠军,Interspeech’19 ASVspoof挑战赛获得Track Real Physic Attack第3名。团队发表在IEEE SPDE’20的最佳学生论文,首次对语音领域的对抗攻击技术作了系统性地分析和梳理。基于语音转换和填充操作的声纹后门攻击技术,分别发表在语音领域国际顶级学术会议Interspeech’23和ICASSP’24,引起领域内学者的广泛关注。

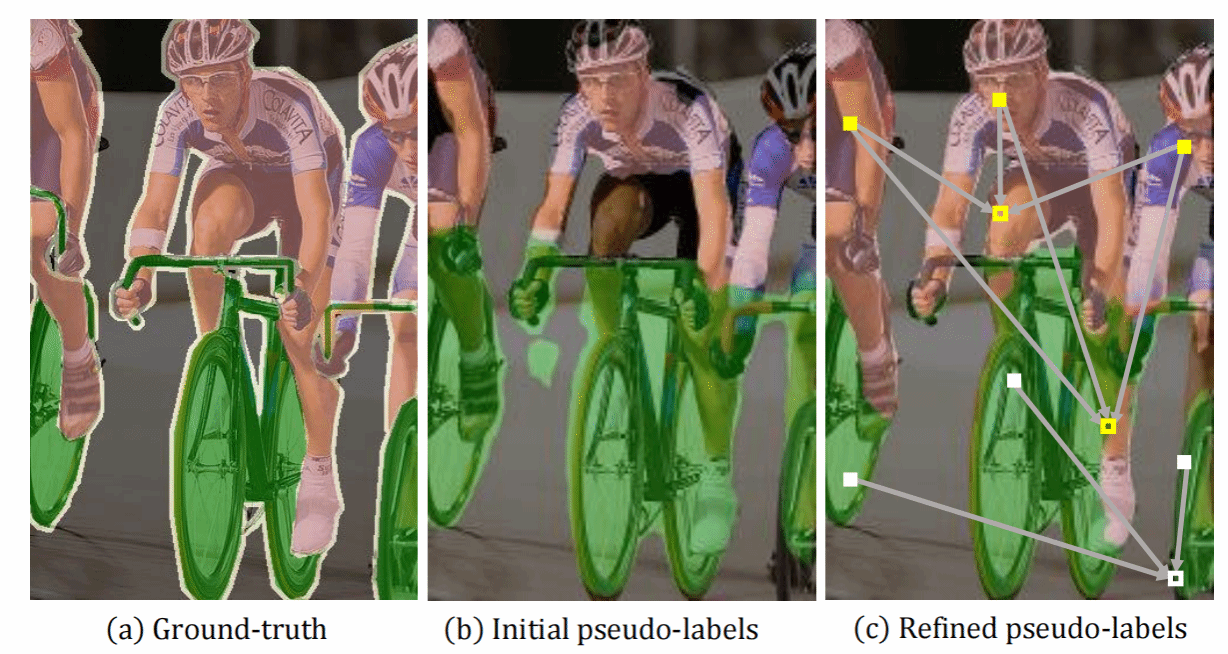

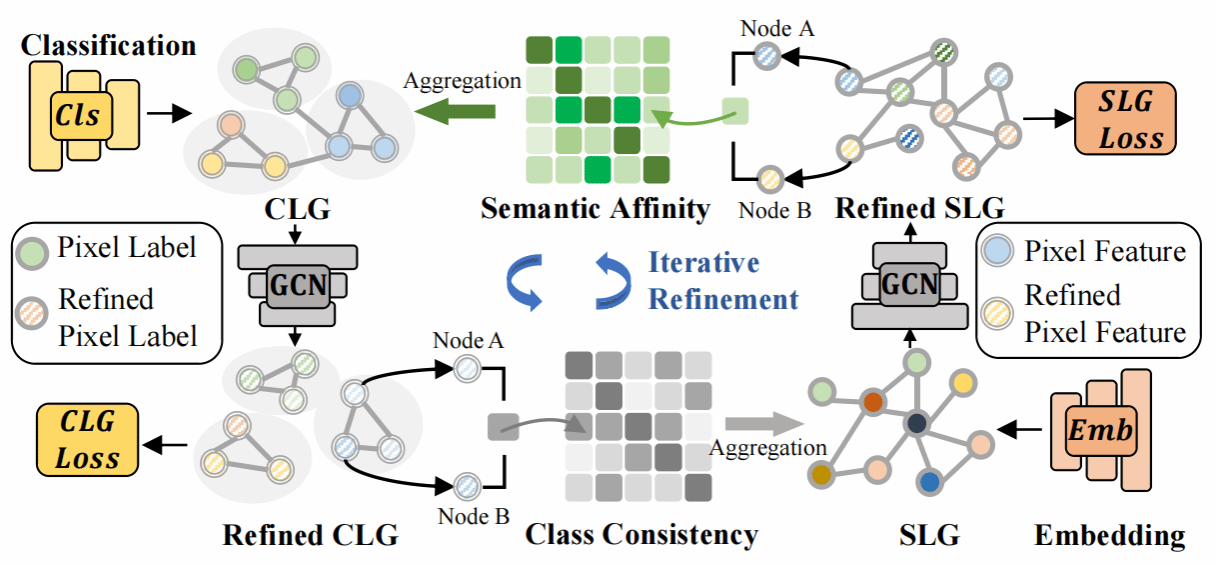

三、半监督图像分析

半监督语义分割通过利用未标记数据减轻了对大规模标记数据的依赖。最近的半监督语义分割方法主要采用伪标记方法来利用未标记的数据。然而,不可靠的伪标签可能会破坏半监督过程。我们提出了一种称为多级标签校正的算法,旨在使用图神经网络捕获语义级图和类级图中的结构关系,以纠正错误的伪标签。在图结构化的近似信息的支持下,本方法可以纠正错误预测的伪标签,并可以促进特征的差异化表示。相关论文发表在IEEE Transactions on Multimedia,Knowledge-Based Systems,Neurocomputing等期刊。

四、弱监督点云分析

点云语义分割在过去十年中取得了长足的进步。为了减轻昂贵的数据注释工作,弱监督学习方法是优选的,传统方法通常基于孪生神经网络。为了增强特征学习能力,在这项工作中,我们引入了一种双教师指导的弱监督点云语义分割的对比学习框架。双教师框架可以减少子网络耦合并促进特征学习。此外,交叉验证方法可以过滤掉低质量样本,伪标签校正模块可以提高伪标签的质量。清理后的未标记数据用于根据每个类的原型构造对比损失,这进一步提高了分割性能。在S3DIS、ScanNet-v2和SemanticKITTI数据集上进行的大量实验结果表明,我们提出的方法优于其他先进的方法。该项研究发表于IEEE Robotics and Automation Letters。

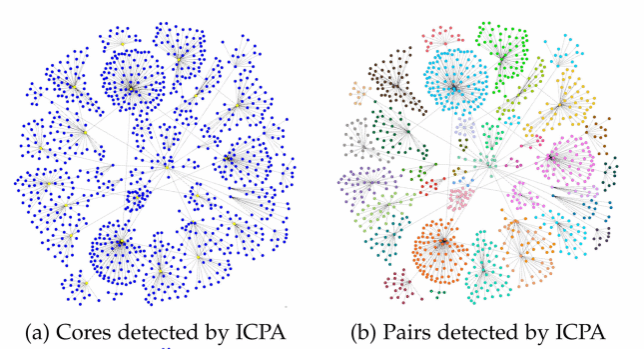

五、复杂网络的核心边缘结构分析

检测核心-外围结构是复杂网络分析中的突出问题之一。各种算法可以识别核心节点和外围节点。最近的进展发现,来自现实世界数据的许多网络可以通过多对核心-外围节点更好地建模。在本研究中,我们建议使用影响传播过程来检测多对核心-外围节点。在这个框架中,我们假设每个节点都可以发出一定量的影响力并通过网络传播它。然后,我们将影响力大的节点确定为核心节点,并利用最大影响力链构建节点配对网络来确定核心-外围对。这种方法可以考虑节点交互,并且可以减少查找对时的噪音。对随机生成的网络和现实世界网络的实验证实了我们算法的效率和准确性。受社区检测模块化最大化方法的启发,我们在这项工作中提出了一种简单但有效的方法来检测核心-外围结构。此外,我们提出了一种称为核心-外围得分的指标来评估核心-外围结构检测算法的性能。在实验中,我们发现当给出真实结构时,分数与归一化互信息一致。对于随机生成的网络和现实世界网络,我们的方法也优于其他核心-外围检测算法。相关论文发表于IEEE Transactions on Network Science and Engineering,Physica A: Statistical Mechanics and its Applications等期刊。

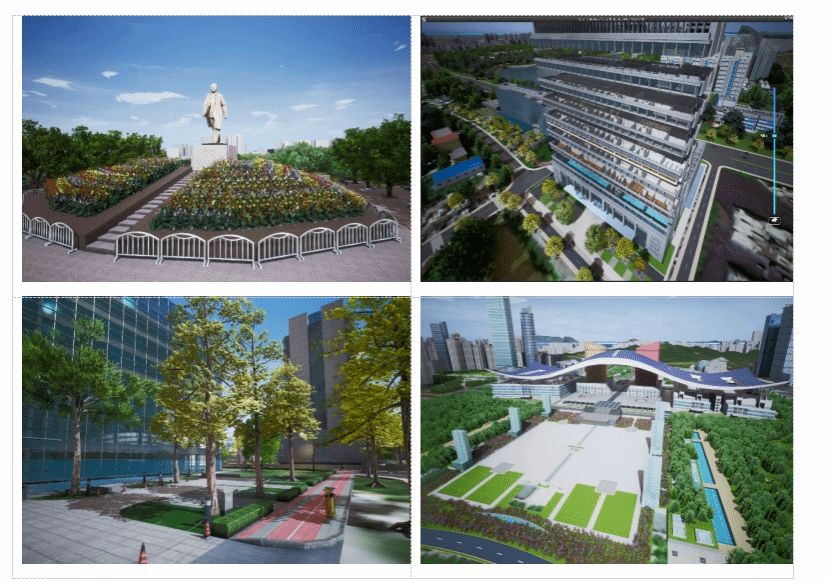

六、云GIS的研究

重点是空间大数据分布式计算、流式空间大数据实时处理、矢量大数据分云存储等方向,尤其是在城市三维时空数据分布式存储与并行计算上,提出了云计算支持的城市三维时空大数据多态存储模型和计算理论,建立了多类型数据、多状态存储、城市时空计算理论体系,包括:二维矢量切片数据并行构建与分布式存储、城市范围建筑物模型在游戏引擎中的渲染、流式空间数据分布式索引与空间查询、基于规约-映射的可视检索方法等,这些理论技术为满足城市大范围域多源三维空间数据的存储、计算和可视化需求奠定基础,也为智慧城市建设产生潜在积极推进作用。

l 二维矢量切片数据并行构建与分布式存储

利用Spark实现二维矢量切片的构建并存储于分布式文件系统HDFS中,应用于国土资源部科技项目“面向业务化应用的主地基础数据底层存储系统集成与优化(一期)”项目。

l 城市范围建筑物模型在游戏引擎中的渲染

实现了城市范围多源三维数据(包括BIM、倾斜摄影等、DEM+DOM结合产生的模型等)集成,在游戏引擎UE4中实现遵循3D Tiles标准的城市范围建筑物动态加载调度(未实现遮挡剔除),实现以莲花山公园片区代表的小范围的近地面高逼真虚拟环境的渲染。

l 流式空间数据分布式索引与空间查询

研究基于Storm建立移动对象分布式索引,出了利用Storm拓扑实现流式空间大数据Spatial Join,更新、查询算法,通过实验来探究影响分布式索引的因素,实验表明基于Storm分布式索引更新效率得到了明显的提高,当并行度为25时U-GRID的更新效率为每毫秒500次。

l 基于规约-映射的可视检索方法

针对传统区域可视查询视点空间划分粒度细、计算难度大的现状,提出了一种基于映射-归约的分布式可视查询方法。如图4示,实验结果表明此方法具有非常好的时间和空间效率及可扩展性,满足大规模场景下的可视计算需求。

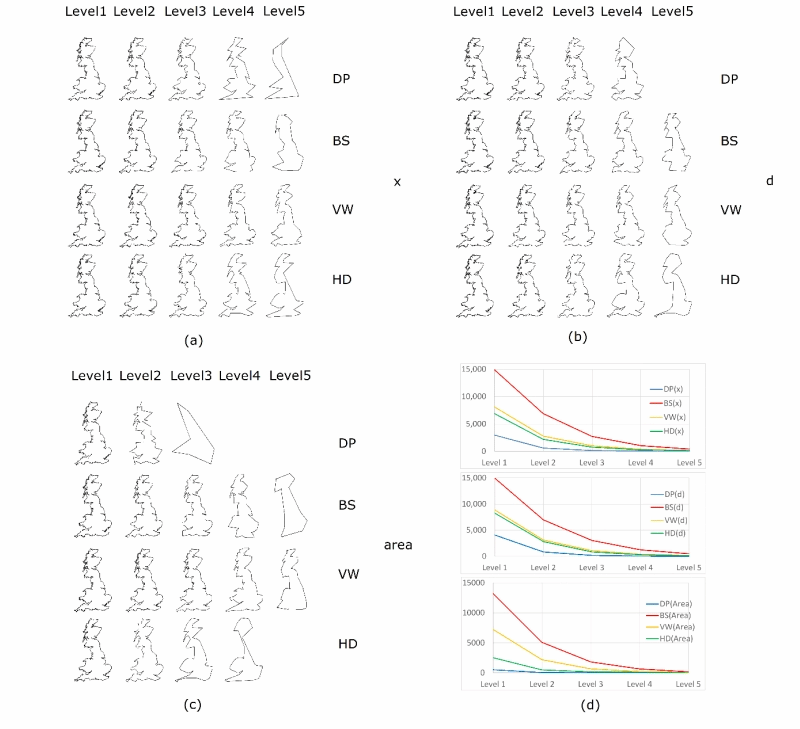

l 二维多边形多尺度简化算法

应用分形理论提出了一种多边形简化工具,并以英国海岸线为例实现不同级别的多尺度地图综合。

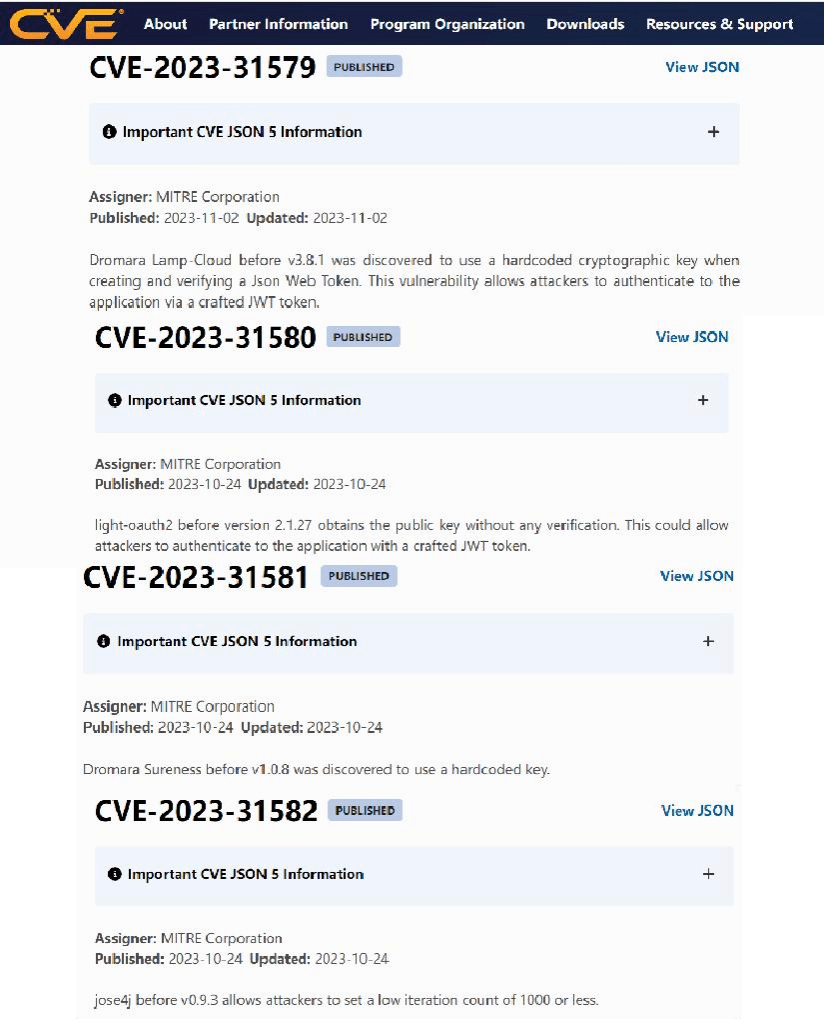

七、身份认证服务安全

首次提出了针对身份管理服务的密钥安全检测工具,并且首次对身份鉴别和权限管理服务中的密码应用安全现状进行了大规模的分析与检测。本研究工作对身份管理服务系统中的密钥安全存在的各类问题进行了详细的分析,并按照密钥生命周期中的不同阶段对密钥的安全威胁进行了归纳。本工作设计了一个用于检测身份和权限管理服务中的密钥安全问题的分析工具 JWTKey,利用 JWTKey可以对现有的基于 OAuth 2.0 协议和基于 OIDC 协议中的 JWT 的密钥安全问题进行检测。本研究工作中提出的 JWTKey 的思想是可扩展的,可以被应用于各类身份管理服务中的安全问题的研究和检测。根据检测结果,我们申请了并获得了 4 个国际漏洞披露号即 CVE 号。本研究工作开发的 JWTKey 工具,可以用于促进后续的针对其他各类身份管理服务中的实现安全研究。本研究团队的基础性研究成果形成的论文 “ JWTKey: Automatic Cryptographic Vulnerability Detection in JWT Applications. ”已经在信息安全顶级国际会议 ESORICS 2023 上发表。

八、密码应用安全漏洞挖掘与检测技术

团队针对各类密码应用过程中存在的安全问题进行安全检测,针对应用密码技术实现机密性、完整性、真实性、不可否认性等功能的应用程序进行密码应用安全性检测,以识别其中密码

技术被错误使用,或者存在安全风险的情况,并定位其密码误用具体位置。密码误用检测的原理如图 2所示,首先将源程序文件(如Java、Go、C/C++等)通过AST语法树等工具,转换为可读性更强的中间代码,通过制定针对性的符合目标密码库API的密码误用规则,并且基于一定的程序检测方法(如污点分析法、程序切片法等),最终输出误用分析报告。团队设计并实现的自动化密码误用检测平台,具体包括面向Java、Go、python语言的密码误用检测器。